目次

マルウェアとは

PCで利用するさまざまなソフトウェアは、有益なものがほとんどです。しかし、一部のソフトウェアはPCや利用するユーザにとって有害です。PCや利用するユーザにとって有害なソフトウェアを総称してマルウェアと呼びます。マルウェア(Malware)は「悪意のある」という意味の英単語「Malicious」とソフトウェア「Software」を組み合わせた言葉です。

マルウェアの具体的な例は以下のようなソフトウェアです。

- コンピュータウィルス

- トロイの木馬

- ボット

- スパイウェア

- アドウェア

コンピュータウィルス

コンピュータウィルスの定義には、いろいろなものがありますが、通商産業省(現 経済産業省)による「コンピュータウィルス対策基準」では、次のように定義しています。

第三者のプログラムやデータベースに対して意図的に何らかの被害を及ぼすように作られたプログラムであり、次の機能を一つ以上有するもの。

(1) 自己伝染機能

自らの機能によって他のプログラムに自らをコピーし又はシステム機能を利用して自らを他のシステムにコピーすることにより、他のシステムに伝染する機能

(2) 潜伏機能

発病するための特定時刻、一定時間、処理回数等の条件を記憶させて、条件が満たされるまで症状を出さない機能

(3) 発病機能

プログラムやデータ等のファイルの破壊を行ったり、コンピュータに異常な動作をさせる等の機能

通商産業省(現 経済産業省)による「コンピュータウィルス対策基準」

コンピュータウィルスの被害はさまざまですが、深刻なものだとハードディスクが消去されてしまう場合があります。トロイの木馬以下のマルウェアもコンピュータウィルスの一種として考えることもできます。

トロイの木馬/ボット

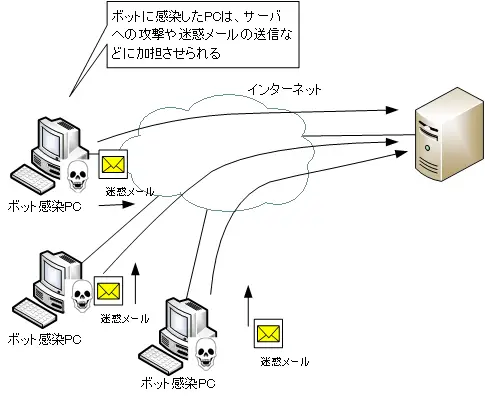

トロイの木馬は感染したPCに遠隔操作できるようなバックドア(裏口)を作ります。そして、そのようなバックドア経由でPCを乗っ取ってしまうマルウェアがボットです。ボットに感染したPCは、ボットネットと呼ばれるネットワークを構成します。ボットネットの規模はさまざまですが、大きいボットネットは数万台ものボットに感染したPCから構成されます。そして、悪意のあるユーザに指示に従って、特定のサーバを攻撃するDDoS攻撃に参加したり、迷惑メール送信を行なってしまったりします。

スパイウェア

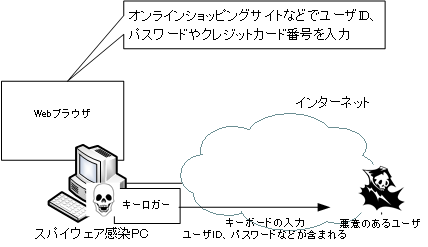

スパイウェアはPCの操作を監視し、その情報を外部へ送信するマルウェアです。キーロガーはスパイウェアの一種で、キーボード操作を監視して外部に送信します。オンラインショッピングサイトにログインするときに、ユーザIDやパスワードを入力します。また、住所などの個人情報やクレジットカード番号なども入力します。入力したユーザIDなどは、SSLで暗号化されるので、盗聴される心配はまずありません。しかし、万が一、PCにキーロガーがインストールされてしまっているとキーボードの入力履歴からユーザIDやパスワード、住所、クレジットカード番号などの情報が外部に漏れてしまう恐れがあります。

アドウェア

アドウェアはPCに広告を表示するマルウェアです。一部のソフトウェアは広告表示を条件に無料で利用できるものもあり、このようなソフトウェアもアドウェアの一種と考えることもあります。どの程度の広告表示で有害なアドウェアとなるかは明確な基準はありませんが、一般的に有害なアドウェアはユーザの意思に反して強制的に広告が表示されるようになってしまいます。

ウィルス対策ソフトによるマルウェアへの防御

このようなPCやユーザにとって有害なマルウェアを防ぐためのソフトウェアがウィルス対策ソフトです。ウィルス対策ソフトの主な機能は次の3つです。

- ウィルスの検出

- ウィルスの駆除

- システムの保護

ウィルス対策ソフトによってPCのハードディスクなどのファイルをチェックしてウィルスに感染しているかどうかを確認します。万が一、ウィルスに感染していたらそのウィルスを駆除して正常な状態に戻します。現在ではウィルスの感染経路は多岐にわたります。2000年ごろまでであれば、ウィルスの感染経路はメールの添付ファイルや出所が不明なフロッピーディスクなどのリムーバブルメディアが主でした。しかし、現在では特定のWebサイトを見るだけで感染したり、ウィルスに感染したPCからLANを通じて感染することもあります。さまざまなウィルスの感染経路からシステムを保護するために、PCへのソフトウェアのインストールや通信を監視する機能もあります。

ウィルス対策ソフトがウィルスを検出する仕組みには、主に次の2つあります。

- パターンマッチング

- ヒューリスティック検出

パターンマッチングは、既知のウィルスの特徴とPC上のファイルを比較する方法です。ウィルスの特徴をまとめたデータベースを定義ファイルやシグネチャと呼びます。ウィルスは、日々新しいものが出現しますし、既存のウィルスが改変されることもあります。そのため、常に定義ファイルを最新の状態に保っておくことが重要です。有償のウィルス対策ソフトは、1年単位などでウィルス定義ファイルの購読契約を行う必要があります。

パターンマッチングは既知のウィルスを検出するだけで、未知のウィルスには対応できません。未知のウィルスを検出するためにヒューリスティック検出があります。ヒューリスティック検出は、不審な振る舞いをするプログラムが含まれていると、それをウィルスとして検出します。

ウィルス対策ソフトをインストールしているからといって、必ずウィルスを検出してPCを保護できるわけではありません。ウィルスに感染しないためには、不審なファイルは開かない、不審なWebサイトを見ないといった基本を徹底することが重要です。

セキュリティの基礎

- SSLとWi-Fiの暗号化の違い

- セキュリティの目的 ~機密性/完全性/可用性~

- セキュリティの脅威と対策の概要

- マルウェア ~ユーザにとって有害なソフトウェア~

- 認証の基礎 ~正規のユーザ/デバイスですか?~

- 覚えやすくて推測されにくい安全なパスワードの作り方

- 暗号化の概要

- ハッシュ関数とは

- SSLとは? ~アクセス先は本物です!データは盗聴/改ざんされません!~

- ファイアウォールの概要 ~正規の通信のみを転送~

- IDS/IPS ~不正アクセス対策~

- Cisco アクセスコントロールリストの概要

- パケットフィルタ ~不正な通信をブロックするCisco ACLの最も多い用途~

- SPI(Stateful Packet Inspection)の概要

- Cisco ACLによるパケットフィルタの設定と確認

- 名前付きACL(Named ACL)

- タイムベース(Time-based)ACL

- Cisco ACLによるパケットフィルタの設定例

- 標準ACLと拡張ACLのパケットフィルタリングをより深く理解するための演習 ~標準ACL~

- 標準ACLと拡張ACLのパケットフィルタリングをより深く理解するための演習 ~拡張ACL~

- リフレクシブ(Reflexive)ACL ~戻りの通信を自動的に許可~

- リフレクシブ(Reflexive)ACLの設定例

- Catalystスイッチのパケットフィルタリング RACL/VACL/PACL

- RACL/VACL/PACLの設定と確認コマンド

- uRPFの設定例

- VTYアクセス制御

- DHCPスプーフィング ~DHCPサーバを偽装~

- DHCPスヌーピング

- Cisco DHCPスヌーピングの設定と確認コマンド

- Cisco DHCPスヌーピングの設定例

- ARPスプーフィング

- Dynamic ARP Inspection

- Cisco Dynamic ARP Inspectionの設定と確認コマンド

- TCPインターセプトの設定例

- WAF(Web Application Firewall)の概要

- 電子メールのセキュリティ