目次

ルートフィルタとは

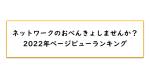

ルートフィルタは、ルーティングプロトコル(ルーティングプロセス)によって送受信するネットワークのルート情報をフィルタする機能です。ルートフィルタにより、特定のネットワークのルート情報のみを他のルータへ送信する、あるいは、特定のネットワークのルート情報を他のルータへ送信しないといった制御ができます。ルート情報の受信の場合も同様の制御ができます。また、再配送時にもフィルタをかけることができます。

ルートフィルタの目的

ルートフィルタを利用する目的として、主に以下の2つあります。

- 特定のネットワークを隠蔽する

- 再配送時の不適切なルーティングを防止する

特定のネットワークを隠蔽する

ルーティングプロトコルでルート情報を他のルータに送信するということは、ネットワークの存在を通知し、そのネットワーク宛のパケットを受け入れることを意味します。特定のネットワークのルート情報をフィルタすることで、他のルータに対してそのネットワークを隠蔽しアクセスさせないようにします。

再配送時の不適切なルーティングを防止する

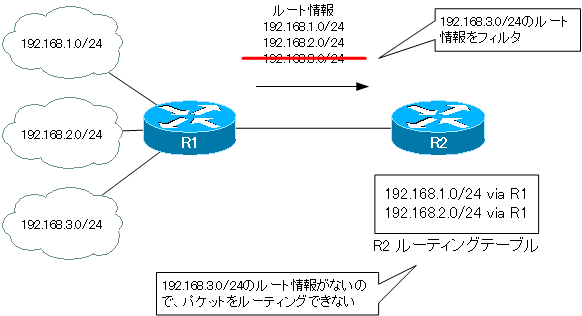

複数のルーティングプロトコルを利用しているときに、再配送を行います。ルーティングドメインの境界となるルータが複数存在していて、複数のルータで再配送すると、不適切なルーティングになってしまうことがあります。たとえば、以下のネットワーク構成を考えます。

RIPドメインとOSPFドメインの境界となるルータがR1とR2の2台存在しているネットワーク構成です。そして、RIPドメインの192.168.1.0/24のルート情報をR1でOSPFに再配送しています。R2は192.168.1.0/24のルート情報をRIPルートとOSPF外部ルートとして受信します。R2はどちらのルート情報が最適ルートであるかをアドミニストレイティブディスタンスで決定することになります。RIPルートとOSPF外部ルートでは、OSPF外部ルートが優先されます。そのため、R2から192.168.1.0/24へのパケットの転送経路は最適なものではなくなってしまいます。

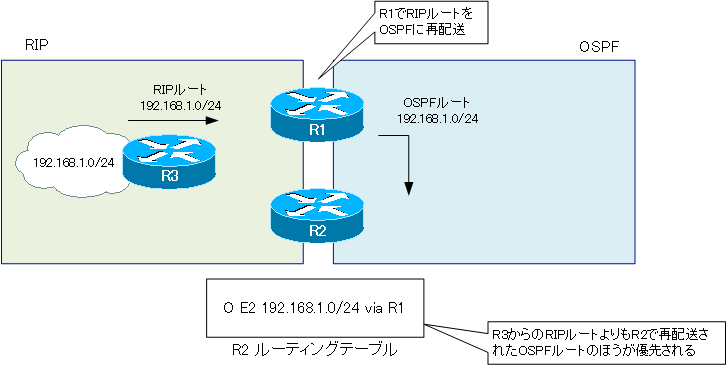

R2でもともとRIPドメインのルート情報をOSPFで受信しないようにルートフィルタを設定することで、この例のような不適切なルーティングを防止できます。R2のルーティングテーブルには、192.168.1.0/24のルート情報としてR3から受信したRIPルートが登録されるようになります。

パッシブインタフェース(passive-interface)

ルートフィルタの最も極端のものがパッシブインタフェースです。パッシブインタフェースは、ルーティングプロトコルのパケットの送信をすべて止める機能です。パッシブインタフェースによって、ルーティングプロトコルのパケットをいっさい送信しなくなるので、そのインタフェースを通じてOSPFやEIGRPでネイバーも確立できなくなります。

パッシブインタフェースの設定は、ルーティングプロトコルのコンフィグレーションモードで次のコマンドを使います。

(config-router)#passive-interface <interface>

パッシブインタフェースにしたいインタフェースがたくさんある場合は、いったんすべてのインタフェースをパッシブインタフェースにして、ルート情報を送信したいインタフェースのパッシブ指定を解除すると設定が簡素化されます。そのためには、次のような設定を行います。

(config-router)#passive-interface default

(config-router)#no passive-interface <interface>

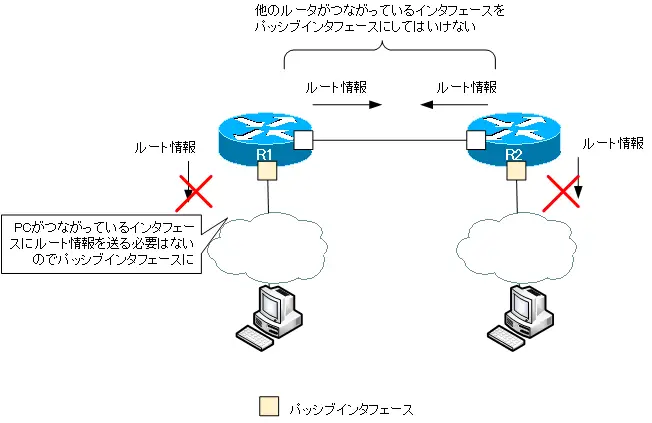

パッシブインタフェースは、ルータ間でルート情報を交換するというルーティングプロトコルの本来の目的を達成することができません。パッシブインタフェースを利用するのは、PCやサーバが接続されているインタフェースです。他のルータが接続されているインタフェースをパッシブインタフェースにしてはいけません。

柔軟なルートフィルタを行うには

デフォルトでは、ルーティングプロセスは最適ルートをすべてアドバタイズします。パッシブインタフェースはいっさいアドバタイズしなくなります。また、ルート情報はやってきたものをすべて受信するのがデフォルトです。100か0のルートの送受信ではなく、もっと柔軟に送受信するルート情報を制御するためには、以下のルートフィルタを利用します。

- ディストリビュートリスト(distribute-list)

- プレフィクスリスト(prefix-list)

- ルートマップ(route-map)

IPルーティング応用

- DNSラウンドロビン方式の負荷分散

- 負荷分散装置(ロードバランサ)の仕組み

- ルーティングプロセス ~実行中のルーティングプロトコル用のプログラム~

- 複数のルーティングプロトコルの利用

- 再配送(再配布) ~ルーティングドメイン境界で必須の設定~

- Cisco再配送(再配布)の設定 ~redistributeコマンド~

- Cisco 再配送の設定例 ~OSPFとRIPの双方向再配送~

- 再配送 設定ミスの切り分けと修正 Part1

- 再配送 設定ミスの切り分けと修正 Part2

- 再配送 設定ミスの切り分けと修正 Part3

- 再配送 設定ミスの切り分けと修正 Part4

- 再配送 設定ミスの切り分けと修正 Part5

- 再配送 設定ミスの切り分けと修正 Part6

- オフセットリスト(offset-list) ~ルート情報のメトリックを加算~

- オフセットリストの設定例 RIP

- オフセットリストの設定例 EIGRP

- ルートフィルタの概要

- ルートフィルタのポイント

- ディストリビュートリストによるルートフィルタの設定

- Ciscoディストリビュートリストによるルートフィルタの設定例

- プレフィクスリスト(prefix-list)によるルートフィルタの設定

- Ciscoプレフィクスリストによるルートフィルタの設定例

- Ciscoルートマップ(route-map)の概要 ~何をどう処理するか~

- Ciscoルートマップの設定

- Ciscoルートマップ(route-map)設定のポイント

- Ciscoルートマップによる再配送時のルート制御の設定例

- ポリシーベースルーティングの設定例

- GREトンネルインタフェース ~仮想的なポイントツーポイント接続~

- GREトンネルインタフェースの設定例

- GREトンネルの注意点 ~フラッピングしないように~

- オーバーレイネットワークとアンダーレイネットワーク

- ルート制御 ケーススタディ Part1

- ルート制御 ケーススタディ Part2

- ルート制御 ケーススタディ Part3

- VRF/VRF-Liteの概要 ~仮想的にルータを分割する~

- VRFの設定と確認コマンド [Cisco]

- VRF-Liteによるレイヤ3VPNの設定例 [Cisco]

- VRFルートリーク(スタティックルート)

- VRFルートリーク(スタティックルート)の設定例

- VRFルートリーク(MP-BGP)

- VRFルートリーク(MP-BGP)の設定例

- [FVRFの仕組み] FVRF(Front door VRF)とは

- [FVRFの仕組み] ポイントツーポイントGREトンネル:FVRFなし

- [FVRFの仕組み] ポイントツーポイントGREトンネル : FVRFあり(tunnel vrfコマンド)

- [FVRFの仕組み] IPSec VTI : FRVRFあり

- [FVRFの仕組み] IPSec VTI : FVRFあり 設定例

- [FVRFの仕組み] DMVPN : FVRFあり

- [FVRFの仕組み] DMVPN : FVRFあり 設定例 Part1

- [FVRFの仕組み] DMVPN : FVRFあり 設定例 Part2

- tunnel vrfコマンド

- tunnel vrfコマンドの設定例

- [演習] ルーティングループの防止

- [演習] 企業ネットワーク構築演習 Part1:拠点1の構築

- [演習] 企業ネットワーク構築演習 Part2:拠点2/拠点3の構築

- [演習] 企業ネットワーク構築演習 Part3:広域イーサネットの接続

- [演習] 企業ネットワーク構築演習 Part4:インターネット(AS1/AS2)の構築

- [演習] 企業ネットワーク構築演習 Part5:インターネットへの接続

- [演習] 企業ネットワーク構築演習 Part6:インターネットVPNの構築