Table of Contents

WANサービスへの接続

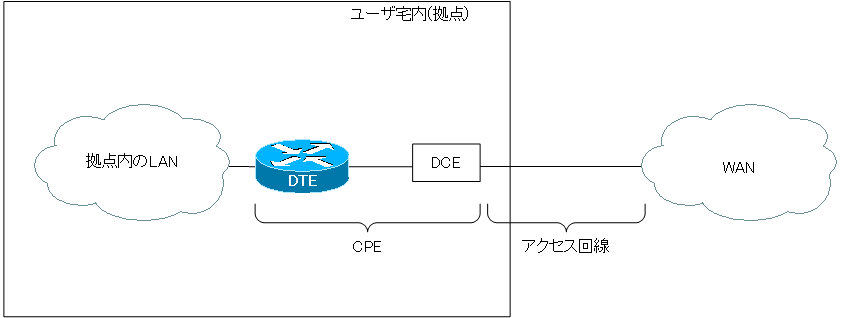

WANサービスによって、拠点間の通信を行うには拠点のネットワーク(LAN)をWANサービスのネットワークへつなぎこまなければいけません。WANサービスのネットワークに接続する様子を表したものが次の図です。

CPE(Customer Premises Equipment)

ユーザ宅内に設置される機器です。CPEとしてDTEとDCEがあります。

DTE(Data Terminal Equipment)

WANを介して通信を行う機器がDTEです。DTEの主な例としてルータが挙げられます。WANに接続するには、ルータを利用することが多いです。現在は、イーサネットインタフェースでもWANに接続できるようになっているので、レイヤ3スイッチをDTEとして利用することもできます。

DCE(Data Circuit terminating Equipment)

DCEはDTEの信号をアクセス回線に適した信号に変換します。DCEには、接続するWANサービス(アクセス回線)によっていくつかの種類があります。アナログ回線であればモデム、デジタル回線であればCSU(Channel Service Unit)/DSU(Digital Service Unit)、光ファイバ回線であればONU(Optical Network Unit)です。DCEはたいてい通信キャリアからレンタルします。

アクセス回線

拠点のDCEとWANサービスのネットワークを結ぶ回線です。WANサービスによって利用できる回線の選択肢は異なります。電話網の場合はローカルループと呼びます。

分界点

通信キャリアとユーザの責任範囲の境界です。分界点は通信キャリアやWANサービスによって異なることがあります。日本のWANサービスはDCEを通信キャリアからレンタルすることがほとんどで、DCE以降が分界点です。

ユーザ宅内のDCEまでの構成は、以下のリンクの記事がとても参考になります。

DCEとDTEの接続

シリアルインタフェースでの接続

DCEとDTE(たいていルータ)間の接続は、以前はシリアルインタフェースを利用していることがほとんどです。DCEとDTEのシリアルインタフェースをシリアルケーブルで接続します。アクセス回線として、デジタル専用線を利用します。デジタル専用線を終端するDCEはDSUです。

シリアルインタフェースの規格には以下のようないろんな種類があります。

- EIA/TIA-232C

- EIA/TIA-449

- V.35

- X.21

接続するDCEのシリアルインタフェースの規格に合わせて、ルータ側のシリアルインタフェース、シリアルケーブルを選択します。

DCEとDTE間のシリアルケーブルの配線は、コネクタを正しく接続しなければいけません。DCEとDTE間の接続に使うシリアルケーブルはDTE-DCEコネクタで、ルータのシリアルインタフェースにはDTEコネクタ、DCEのシリアルインタフェースにはDCEコネクタを接続します。

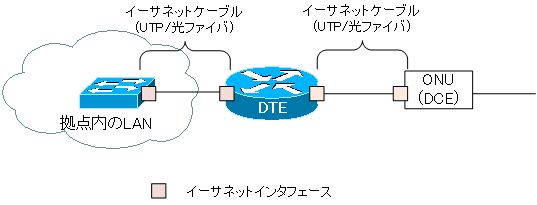

イーサネットインタフェースでの接続

現在では、DCEとDTE間の接続として、イーサネットを利用することが多くなってきています。イーサネットはLANを構築するためだけではなく、WANサービスに接続するために利用することもできるようになっています。一般的なオフィスビルには光ファイバが敷設されているので、アクセス回線は光ファイバで、DCEとしてONUを利用します。イーサネットにもいろんな規格があります。接続するONUに合わせてルータ側のイーサネットインタフェース、イーサネットケーブルを決めてください。

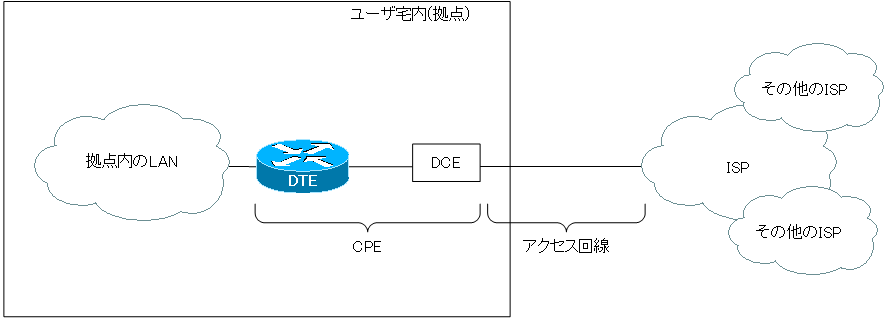

インターネットへの接続

拠点のネットワークをインターネットに接続する場合、基本的な構成はWANサービスへの接続と同じです。接続する先がWANサービスのネットワークからISPのネットワークになっているだけです。そして、接続しているISPのネットワークの先にはさらに別のISPのネットワークがつながっています。

インターネットへ接続するときには、アクセス回線として光ファイバが一般的です。そのため、DCEとDTEの接続は、「図 DCEとDTEの接続(イーサネットインタフェース)」と同じです。

接続の構成は同じでも・・・

接続するための構成はWANでもインターネットでも同じなのです。でも、セキュリティをどの程度確保するべきか、ルーティングの設定をどのように考えるかなどWANサービスに接続するときとインターネットに接続するときではまったく違ってくるので注意してください。

WANに接続する場合とインターネットに接続する場合のセキュリティとルーティング

WANに接続する場合とインターネットに接続する場合でのセキュリティとルーティングの考え方の概要について簡単に触れておきます。

WANの先につながっているのは、原則として自社の拠点だけです。WANの場合は、悪意を持つクラッカーが存在する可能性はゼロではないものの非常に低いです。そのため、セキュリティは最小限で大丈夫です。WANに接続するためにファイアウォールなどのセキュリティ機器を導入することは考えなくてもよいでしょう。ルーティングを行うために他の拠点のルータとルーティングプロトコルを利用します。

インターネットには、悪意を持つクラッカーも存在します。セキュリティをきちんと確保することが重要です。ルータだけではなく、ファイアウォールやIPSなどのセキュリティ機器の導入も合わせて考えます。また、膨大な数のネットワークがあるので、それを踏まえたルーティングの設定を考えなければいけません。インターネット接続を冗長化しているならBGPを利用します。冗長化していないならスタティックルートでデフォルトルートを設定することになります。

WAN(Wide Area Network)

- WANの概要 ~拠点のLAN同士を相互接続~

- WANのトポロジ

- DCEとDTE ~WANサービスへの接続~

- 専用線の概要

- バックツーバック接続 ~シリアルインタフェース同士を直結~

- IP-VPNの概要 ~IP-VPNは巨大なルータ~

- IP-VPNの仕組み ~MPLS-VPN~

- 広域イーサネットの概要 ~広域イーサネットは巨大なレイヤ2スイッチ~

- [PPP] マルチリンクPPPの設定例

- [PPP] peer neighbor route ケーススタディ

- [PPP] IPCPによるIPアドレス割り当てケーススタディ Part1

- [PPP] IPCPによるIPアドレス割り当てケーススタディ Part2

- [PPP] MPPEによる暗号化 ケーススタディ

- [PPP] AAAによるPPP認証の設定

- Cisco ISDNダイアラーウォッチの設定例