セキュリティの基礎

ネットワークを利用することが当たり前になり、さまざまなサービスが提供されていて、ビジネスでもプライベートでもとても便利になっています。便利になればなるほど、セキュリティのリスクも高まります。セキュリティをいかに確保するかがとても重要になっています。主にネットワークの通信のセキュリティを確保する技術について解説します。

SSLとWi-Fiの暗号化の違い

SSLでデータを暗号化できます。また、Wi-Fiのデータも暗号化できます。では、SSLの暗号化とWi-Fiの暗号化はどのように違っているのでしょうか?

続きを読むセキュリティの目的 ~機密性/完全性/可用性~

セキュリティの目的とは、ITシステムやシステムで扱うデータについて機密性、完全性、可用性を確保することです。

続きを読むセキュリティの脅威と対策の概要

多くの悪意を持つクラッカーがあなたのシステムやデータの機密性/完全性/可用性を脅かそうとしています。

まずは、敵を知ることが重要です。クラッカーが何を狙ってどのようにシステムやデータを攻撃してくるのかを知っておきましょう。

マルウェア ~ユーザにとって有害なソフトウェア~

PCや利用するユーザにとって有害なソフトウェアを総称してマルウェアと呼びます。マルウェア(Malware)は「悪意のある」という意味の英単語「Malicious」とソフトウェア「Software」を組み合わせた言葉です。

続きを読む認証の基礎 ~正規のユーザ/デバイスですか?~

ネットワークやシステムを利用するユーザまたは機器が正規のものであると確認することです。認証はセキュリティ対策において最も基本的かつ重要です。

認証の要素とネットワークに接続する際のネットワーク認証の概要について解説します。

覚えやすくて推測されにくい安全なパスワードの作り方

いろんなサービスのアカウントを保護するのは、主にパスワードです。第三者から推測されにくく、なおかつ、覚えやすいパスワードを作ることが重要です。

覚えやすくて推測されにくい安全なパスワードの作り方について解説します。

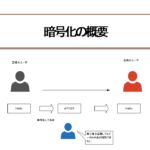

暗号化の概要

データを暗号化することで、正規のユーザ以外はそのデータの内容を判別できないようにします。

データの暗号化の概要について解説します。

ハッシュ関数とは

ハッシュ関数とは、入力されたデータから固定長のハッシュ値を出力する関数です。ハッシュ関数の用途や主なハッシュ関数について解説します。

続きを読むSSLとは? ~アクセス先は本物です!データは盗聴/改ざんされません!~

SSL(Secure Sockets Layer)によって、アプリケーションプロトコルのデータの暗号化/改ざんチェック、アクセス先の認証ができます。SSLの最も一般的な用途はHTTPS(HTTP over SSL/TLS)です。HTTPSを中心として、SSLの概要を解説します。

続きを読むファイアウォールの概要 ~正規の通信のみを転送~

ファイアウォールは最も基本的なセキュリティ機器です。

正規の通信のみを転送し、不正な通信をブロックすることでネットワークのセキュリティを確保します。

IDS/IPS ~不正アクセス対策~

IDS/IPSによって、ファイアウォールでは防止しきれない不正アクセスに対応します。

IDS/IPSの概要について解説します。

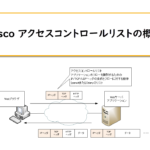

Cisco アクセスコントロールリストの概要

アクセスコントロールリスト(Access Control List : ACL)は、フローを識別するための条件と該当のフローに対する動作を決めているリストです。

ACLの用途は、パケットフィルタが多いです。ですが、パケットフィルタ以外の用途にもACLを利用することがよくあります。

パケットフィルタ ~不正な通信をブロックするCisco ACLの最も多い用途~

パケットフィルタで不正な通信をブロックしてセキュリティを確保することができます。パケットフィルタはアクセスコントロールリストの最も多い用途です。

パケットフィルタの動作と考え方について解説します。

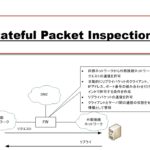

SPI(Stateful Packet Inspection)の概要

SPI(Stateful Packe Inspection)とは、通信の状態(ステート)を考慮したより高度なパケットフィルタです。「ステートフル」とは、通信の状態をきちんと考慮していることを意味します。SPIを利用すると設定も簡単で、なおかつよりセキュアなパケットフィルタが可能です。

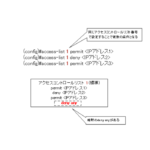

続きを読むCisco ACLによるパケットフィルタの設定と確認

Ciscoルータでアクセスコントロールリスト(ACL)を利用したパケットフィルタの設定について詳しく解説します。

続きを読む名前付きACL(Named ACL)

名前付きACL(Named ACL)はユーザが指定した名前でACLを識別できるようにしています。

名前付きACLの特徴と設定について解説します。

タイムベース(Time-based)ACL

タイムベースACLとは、ACEを特定の時間帯(タイムレンジ)だけ有効にすることです。

タイムベースACLによって、特定の時間帯だけWebアクセスを可能にするなど、時間帯に応じた通信の制御ができます。

Cisco ACLによるパケットフィルタの設定例

CiscoルータでACLを利用したパケットフィルタの設定例です。

シンプルなネットワーク構成でACLの設定と適用、そしてその確認の様子を詳しく解説します。

標準ACLと拡張ACLのパケットフィルタリングをより深く理解するための演習 ~標準ACL~

標準ACLと拡張ACLによるパケットフィルタリングの設定をより深く理解するための演習です。まず、標準ACLでパケットフィルタリングの設定を行います。

続きを読む標準ACLと拡張ACLのパケットフィルタリングをより深く理解するための演習 ~拡張ACL~

拡張ACLでパケットフィルタリングを行うときには、「送信元に近いところで拡張ACLを適用する」ということがポイントです。

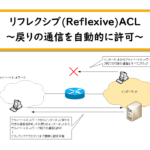

続きを読むリフレクシブ(Reflexive)ACL ~戻りの通信を自動的に許可~

リフレクシブACLは、行きの通信についての戻りの通信を自動的に許可するACLです。

続きを読むリフレクシブ(Reflexive)ACLの設定例

リフレクシブACLの設定例です。permitされた通信の戻り通信を自動的にpermitする条件を作成します。

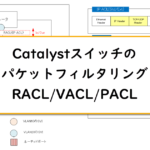

続きを読むCatalystスイッチのパケットフィルタリング RACL/VACL/PACL

Ciscoルータだけでなく、Catalystスイッチでもパケットフィルタリングによって、通信を制御できます。Catalystスイッチのパケットフィルタリングについて解説します。

続きを読むRACL/VACL/PACLの設定と確認コマンド

CatalystスイッチのRACL/VACL/PACLのパケットフィルタリングについて、設定と確認コマンドを解説します。通信を特定して、特定した通信に対する動作の設定とフィルタを適用する設定を明確にしておきましょう。

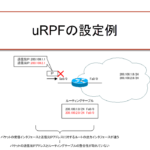

続きを読むuRPFの設定例

CiscoルータでuRPFによって、送信元IPアドレスの整合性をチェックできるように設定します。これにより、偽装された送信元IPアドレスのパケットを破棄します。

続きを読むVTYアクセス制御

VTYアクセス制御の設定でTelnet/SSHでリモートアクセスできる送信元IPアドレスを簡単に制御できます。

VTYアクセス制御の設定方法について解説します。

DHCPスプーフィング ~DHCPサーバを偽装~

DHCPスプーフィングとは、攻撃者がDHCPサーバを偽装して、DHCPクライアントが送信するパケットを不正に取得する攻撃です。

DHCPスプーフィングの仕組みについて解説します。

DHCPスヌーピング

DHCPスヌーピングは、レイヤ2スイッチでDHCPメッセージの整合性をチェックする機能です。

DHCPスヌーピングの仕組みについて解説します。

Cisco DHCPスヌーピングの設定と確認コマンド

Cisco CatalystスイッチでDHCPスヌーピングを設定するためのコマンドとその動作を確認するための確認コマンドについて解説します。

続きを読むCisco DHCPスヌーピングの設定例

シンプルなネットワーク構成で、DHCPスヌーピングを設定して、その動作を確認します。

続きを読むARPスプーフィング

ARPスプーフィングとは、ARPメッセージを偽装することで不正にデータを取得します。中間者攻撃(Man In The Middle Attack)の一種です。ARPスプーフィングの仕組みについて解説します。

続きを読むDynamic ARP Inspection

ARPスプーフィングによる中間者攻撃の対策として、Dynamic ARP Inspectionがあります。レイヤ2スイッチでARPメッセージの整合性を検証する機能です。

Dynamic ARP Inspectionについて解説します。

Cisco Dynamic ARP Inspectionの設定と確認コマンド

Cisco CatalystスイッチでDynamic ARP Inspectionを設定するためのコマンドとその動作を確認するための確認コマンドについて解説します。

続きを読むTCPインターセプトの設定例

TCPインターセプトによって、TCP Syn Flood攻撃を防止できます。

シンプルなネットワーク構成で、CiscoルータによるTCPインターセプトの設定例を解説します。

WAF(Web Application Firewall)の概要

WAF(Web Application Firewall)とは、Webアプリケーションのためのファイアウォールです。

WAFには大きく専用ハードウェア/ソフトウェア/クラウドベースの3つの形態があります。

電子メールのセキュリティ

電子メールもWebアクセスと同じようにビジネスでもプライベートでも欠かすことができないアプリケーションです。ビジネスにおいては、重要な情報を電子メールでやり取りすることも頻繁に行われます。電子メールについてのセキュリティも十分に考慮する必要があります。電子メールのセキュリティの概要について解説します。

続きを読む