Table of Contents

はじめに

「ある日突然、会社のシステムが使えなくなった。画面には、”システムは暗号化された。解除するにはビットコインを払え”というメッセージが・・・」そんなニュースを耳にしたことはありませんか?こうしたサイバー攻撃は、実は一夜にして起きるものではありません。攻撃者は周到な計画を立て、複数の段階を踏んで侵入してくるのです。

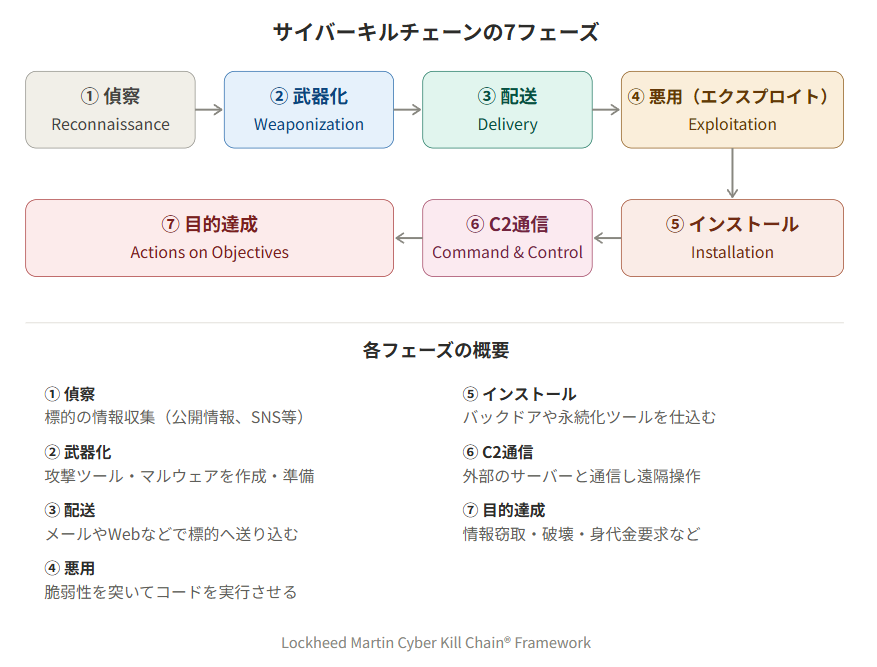

その「攻撃の手順」を体系化したフレームワークがサイバーキルチェーン(Cyber Kill Chain)です。米国の防衛企業Lockheed Martinが2011年に提唱したもので、軍事用語の「キルチェーン(攻撃の連鎖)」をサイバーセキュリティに応用しました。攻撃がどのように進むかを理解することで、どこで防御すべきかが明確になります。

Cyber Kill Chain® | Lockheed Martin

なぜ「チェーン(鎖)」なのか?

キルチェーンを鎖にたとえる理由は明快です。鎖はどこか一か所が切れると全体として機能しなくなります。サイバー攻撃も同じで、7つのフェーズのうちどこかで攻撃者を食い止めることができれば、最終的な被害(情報窃取や業務妨害)を防ぐことができます。

つまりこのフレームワークの本質は、「最後の砦で防ぐ」だけでなく、早い段階で攻撃の芽を摘むという発想にあります。

7つのフェーズを順番に見ていこう

フェーズ①:偵察(Reconnaissance)

攻撃者がまず行うのは偵察フェーズ、つまり、「標的の情報収集」です。企業のWebサイト、LinkedInやXなどのSNS、公開されている技術情報などをくまなく調べ、誰がどのシステムを使っているかを把握します。

たとえば「〇〇部長が△△というソフトを使っている」「メールアドレスのパターンは名前.苗字@会社名.co.jp だ」といった情報が、次の攻撃の糸口になります。この段階では会社側に痕跡がほとんど残らないため、気づきにくいのが特徴です。

防御のポイント: SNSや採用ページへの情報掲載を必要最小限にとどめ、外部から見えるシステム情報を減らす「攻撃対象領域(アタックサーフェス)の縮小」が有効です。

フェーズ②:武器化(Weaponization)

収集した情報をもとに、実際に使う攻撃ツールを準備するフェーズです。一般的には、マルウェア(悪意あるプログラム)を作成・カスタマイズしたり、既存の攻撃キットを改造したりします。

たとえば「このバージョンのWordには脆弱性がある」とわかれば、そのWordファイルを開くだけでウイルスが起動するよう細工したファイルを作成します。このフェーズも攻撃者のPC上での作業なので、防御する側が直接介入するのは非常に困難です。

防御のポイント: ソフトウェアを常に最新の状態に保つことで、既知の脆弱性を突かれるリスクを大幅に下げられます。

フェーズ③:配送(Delivery)

作成した攻撃ツールを標的に届けるフェーズです。最もよく使われる手段はフィッシングメールで、添付ファイルや悪意あるURLを含んだメールを送り付けます。他にも、USBメモリの置き忘れや、よく訪問するWebサイトへの罠(水飲み場攻撃)なども使われます。

「取引先のAさんからの請求書」に見せかけたメールは、気を抜いていると開いてしまいがちです。攻撃者はここで人間の心理的な隙を巧みに利用します。

防御のポイント: 不審なメールへの対応方法をトレーニングする「セキュリティ教育」と、メールフィルタリングの導入が中心的な防御策です。

フェーズ④:悪用(Exploitation)

届けられた攻撃ツールが実行され、システムの脆弱性が「悪用」されるフェーズです。ファイルを開く、リンクをクリックするなど、ユーザーの何気ない操作がきっかけになることがほとんどです。

ここで初めて「侵入が成功」した状態になります。OSやアプリケーションの脆弱性が利用されるため、パッチ適用の遅れが致命的な結果につながります。

防御のポイント: エンドポイント保護ソフト(EDR)の導入と、ゼロデイ脆弱性(公開されていない脆弱性)への対策として多層防御が重要です。

フェーズ⑤:インストール(Installation)

侵入に成功した攻撃者は次に、システムへの「居座り」を図ります。バックドア(裏口)や遠隔操作ツール(RAT)をインストールし、システムが再起動しても攻撃者が戻ってこられる状態を作ります。

この「永続化」が成功すると、攻撃者は何週間・何か月にもわたって潜伏し続けることができます。多くの場合、被害者は自分が侵害されていることに気づいていません。

防御のポイント: 異常なプロセスや不審なソフトウェアのインストールを検知するEDRや、特権アクセスの適切な管理が有効です。

フェーズ⑥:C2通信(Command & Control)

インストールされたマルウェアが、攻撃者のサーバー(C2サーバー)に接続し、指示を受け取るフェーズです。「C2(シーツー)」とは「Command & Control(指揮統制)」の略で、まるでリモコンで遠隔操作するイメージです。

この通信が確立すると、攻撃者は社内ネットワークを自由に動き回れるようになります。このフェーズの通信はHTTPSなど正規の通信に偽装されることが多く、検知が難しい点が問題です。

防御のポイント: 通信パターンの監視、不審な外部接続のブロック、そしてネットワークのトラフィック分析が効果的です。

フェーズ⑦:目的達成(Actions on Objectives)

いよいよ攻撃者が本来の目的を遂行するフェーズです。主な目的には次のようなものがあります。

- 情報窃取: 顧客データや機密文書の持ち出し

- ランサムウェア: ファイルを暗号化して身代金を要求

- 破壊活動: システムやデータの消去

- 踏み台攻撃: 侵害した環境を利用して別の組織を攻撃

このフェーズまで到達されると、被害は深刻です。だからこそ、前の段階での早期発見・遮断が重要なのです。

防御のポイント: 重要データの暗号化とバックアップ、インシデントレスポンス計画の整備が被害を最小化します。

キルチェーンを知ることの意味

サイバーキルチェーンの最大の価値は、「どのフェーズで防御すれば最も効果的か」という視点を与えてくれる点にあります。

多くの企業はこれまで「侵入されてから対処する」(フェーズ④以降)に注力してきました。しかし、このフレームワークを使えば、偵察や配送の段階で芽を摘む「左シフト(Left of Boom)」の防御戦略が立てられるようになります。

また、もし自社でインシデントが起きた場合も、「今は攻撃者がどのフェーズにいるのか」を特定することで、迅速かつ的確な対応が可能になります。

まとめ

サイバーキルチェーンの7フェーズをまとめると、次のとおりです。

- 偵察: 情報を集める

- 武器化: 攻撃ツールを準備する

- 配送: 標的に届ける

- 悪用: 脆弱性を突いて侵入する

- インストール: 居座るための仕組みを作る

- C2通信: 遠隔から操作する

- 目的達成: 情報窃取・破壊・身代金要求

サイバー攻撃は「一瞬の出来事」ではなく、段階的に進む「プロセス」です。そのプロセスを理解することが、適切な防御の第一歩です。セキュリティ対策を検討する際は、このフレームワークを地図として活用してみてください。

セキュリティの基礎

- サイバーキルチェーン 武器化フェーズ(Weaponization)

- セキュリティの目的 ~機密性/完全性/可用性~

- セキュリティの脅威と対策の概要

- マルウェア ~ユーザにとって有害なソフトウェア~

- 認証の基礎 ~正規のユーザ/デバイスですか?~

- 覚えやすくて推測されにくい安全なパスワードの作り方

- 暗号化の概要

- ハッシュ関数とは

- SSLとは? ~アクセス先は本物です!データは盗聴/改ざんされません!~

- SSLとWi-Fiの暗号化の違い

- ファイアウォールの概要 ~正規の通信のみを転送~

- IDS/IPS ~不正アクセス対策~

- Cisco アクセスコントロールリストの概要

- パケットフィルタ ~不正な通信をブロックするCisco ACLの最も多い用途~

- SPI(Stateful Packet Inspection)の概要

- Cisco ACLによるパケットフィルタの設定と確認

- 標準ACLと拡張ACLのパケットフィルタをより深く理解するための演習 ~標準ACL~

- 名前付きACL(Named ACL)

- タイムベース(Time-based)ACL

- Cisco ACLによるパケットフィルタの設定例

- 標準ACLと拡張ACLのパケットフィルタリングをより深く理解するための演習 ~標準ACL~

- 標準ACLと拡張ACLのパケットフィルタリングをより深く理解するための演習 ~拡張ACL~

- リフレクシブ(Reflexive)ACL ~戻りの通信を自動的に許可~

- リフレクシブ(Reflexive)ACLの設定例

- Catalystスイッチのパケットフィルタリング RACL/VACL/PACL

- RACL/VACL/PACLの設定と確認コマンド

- uRPFの設定例

- VTYアクセス制御

- DHCPスプーフィング ~DHCPサーバを偽装~

- DHCPスヌーピング

- Cisco DHCPスヌーピングの設定と確認コマンド

- Cisco DHCPスヌーピングの設定例

- ARPスプーフィング

- Dynamic ARP Inspection

- Cisco Dynamic ARP Inspectionの設定と確認コマンド

- TCPインターセプトの設定例

- WAF(Web Application Firewall)の概要

- 電子メールのセキュリティ

- サイバーキルチェーンとは?

- サイバーキルチェーン 偵察フェーズ(Reconnaissance)