目次

概要

IPネットワーク上でDMVPNによるオーバーレイネットワークを構築するステップバイステップの演習です。

NHRP Phase1のハブ&スポーク構成とします。

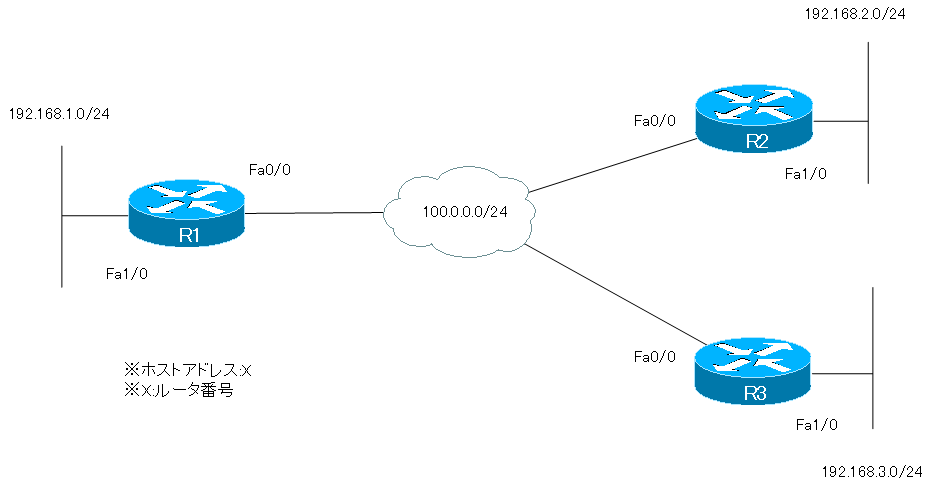

ネットワーク構成

設定条件

DMVPN(NHRP Phase1) -> このページで設定

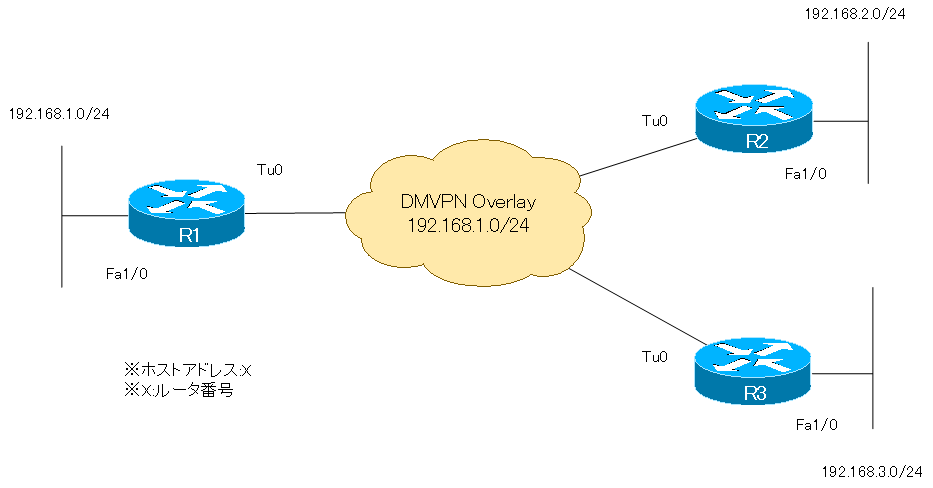

- DMVPNのオーバーレイネットワークを作成します。各ルータでトンネルインタフェースを作成し、192.168.100.0/24のサブネットのIPアドレスを設定します。R1をハブルータ、R2、R3はスポークルータのハブ&スポーク構成とします。

- 各拠点間のトンネルインタフェースの通信はIPSecで暗号化します。IPSecのパラメータは以下のとおりとします。

| パラメータ | 設定 |

| 暗号化アルゴリズム | 3DES |

| ハッシュアルゴリズム | SHA-1 (デフォルト) |

| ピア認証 | PSK (パスワード:cisco) |

| Diffie-Hellman交換 | グループ2 |

| ライフタイム | 86400秒 (デフォルト) |

| トランスフォームセット名 | IPSEC |

| セキュリティプロトコル | ESP |

| 暗号化アルゴリズム | 3DES |

| 認証アルゴリズム | SHA-1 |

| モード | トランスポート |

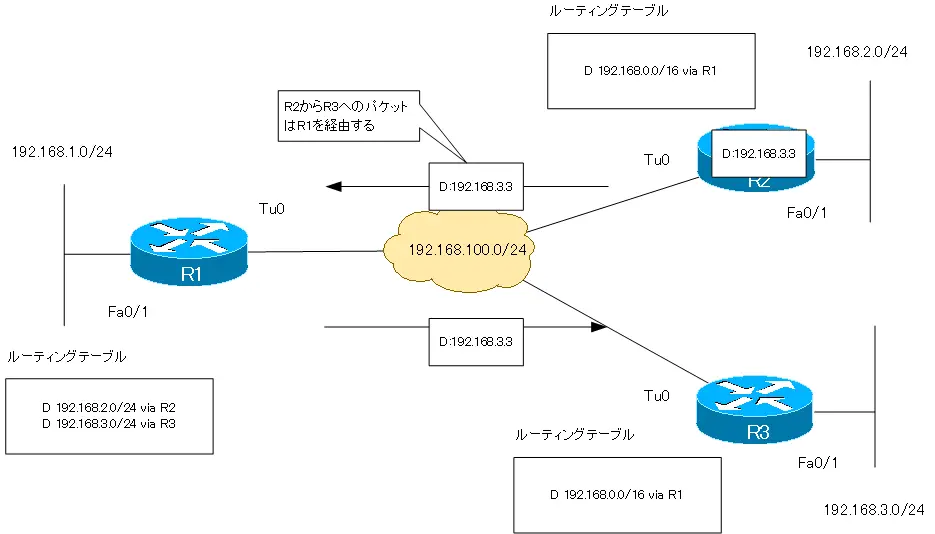

- R2-R3間の通信はR1を経由して行います。

- EIGRP AS1によってルーティングテーブルに必要なルート情報を登録できるようにします。R1はトンネルインタフェースから集約ルートをアドバタイズします。

DMVPN(NHRP Phase2)

- トンネルインタフェースやIPSecのパラメータは、NHRP Phase1と同じです。

- R2-R3間の通信はR1を経由せずに行います。

- ip nhrp redirectコマンド、ip nhrp shortcutコマンドを利用してはいけません。

関連記事

DMVPN(NHRP Phase3)

- トンネルインタフェースやIPSecのパラメータは、NHRP Phase1と同じです。

- R2-R3間の通信はR1を経由せずに行います。

- EIGRP AS1によってルーティングテーブルに必要なルート情報を登録できるようにします。R1はトンネルインタフェースから集約ルートをアドバタイズします。

関連記事

初期設定

初期設定として、各ルータに以下の設定を行っています。

- ホスト名

- IPアドレス

- Fa0/0、Fa1/0のインタフェース

R1 Initial Configuration

! ! version 12.4 service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname R1 ! boot-start-marker boot-end-marker ! ! no aaa new-model memory-size iomem 5 ip cef ! ! ! ! no ip domain lookup ip domain name lab.local ! multilink bundle-name authenticated ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! archive log config hidekeys ! ! ! ! ! ! ! ! interface FastEthernet0/0 ip address 100.0.0.1 255.255.255.0 duplex auto speed auto ! interface FastEthernet1/0 ip address 192.168.1.1 255.255.255.0 duplex auto speed auto ! ip forward-protocol nd ! ! no ip http server no ip http secure-server ! ! ! ! ! ! ! control-plane ! ! ! ! ! ! ! ! ! ! line con 0 exec-timeout 0 0 privilege level 15 logging synchronous line aux 0 exec-timeout 0 0 privilege level 15 logging synchronous line vty 0 4 login ! ! end ------------------------------- R2 ------------------------------- ! ! version 12.4 service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname R2 ! boot-start-marker boot-end-marker ! ! no aaa new-model memory-size iomem 5 ip cef ! ! ! ! no ip domain lookup ip domain name lab.local ! multilink bundle-name authenticated ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! archive log config hidekeys ! ! ! ! ! ! ! ! interface FastEthernet0/0 ip address 100.0.0.2 255.255.255.0 duplex auto speed auto ! interface FastEthernet1/0 ip address 192.168.2.2 255.255.255.0 duplex auto speed auto ! ip forward-protocol nd ! ! no ip http server no ip http secure-server ! ! ! ! ! ! ! control-plane ! ! ! ! ! ! ! ! ! ! line con 0 exec-timeout 0 0 privilege level 15 logging synchronous line aux 0 exec-timeout 0 0 privilege level 15 logging synchronous line vty 0 4 login ! ! end

R2 Initial Configuration

! ! version 12.4 service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname R2 ! boot-start-marker boot-end-marker ! ! no aaa new-model memory-size iomem 5 ip cef ! ! ! ! no ip domain lookup ip domain name lab.local ! multilink bundle-name authenticated ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! archive log config hidekeys ! ! ! ! ! ! ! ! interface FastEthernet0/0 ip address 100.0.0.2 255.255.255.0 duplex auto speed auto ! interface FastEthernet1/0 ip address 192.168.2.2 255.255.255.0 duplex auto speed auto ! ip forward-protocol nd ! ! no ip http server no ip http secure-server ! ! ! ! ! ! ! control-plane ! ! ! ! ! ! ! ! ! ! line con 0 exec-timeout 0 0 privilege level 15 logging synchronous line aux 0 exec-timeout 0 0 privilege level 15 logging synchronous line vty 0 4 login ! ! end

R3 Initial Configuration

! ! version 12.4 service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname R3 ! boot-start-marker boot-end-marker ! ! no aaa new-model memory-size iomem 5 ip cef ! ! ! ! no ip domain lookup ip domain name lab.local ! multilink bundle-name authenticated ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! archive log config hidekeys ! ! ! ! ! ! ! ! interface FastEthernet0/0 ip address 100.0.0.3 255.255.255.0 duplex auto speed auto ! interface FastEthernet1/0 ip address 192.168.3.3 255.255.255.0 duplex auto speed auto ! ip forward-protocol nd ! ! no ip http server no ip http secure-server ! ! ! ! ! ! ! control-plane ! ! ! ! ! ! ! ! ! ! line con 0 exec-timeout 0 0 privilege level 15 logging synchronous line aux 0 exec-timeout 0 0 privilege level 15 logging synchronous line vty 0 4 login ! ! end

設定・検証 DMVPN(NHRP Phase1)

Step1: R1 トンネルインタフェースの設定

R1はハブルータです。NHRP Phase1の設定では、ハブルータでマルチポイントGREトンネルインタフェースを利用します。

R1 トンネルインタフェースの設定

interface Tunnel0 ip address 192.168.100.1 255.255.255.0 tunnel source FastEthernet0/0 tunnel mode gre multipoint tunnel key 123

Step2: R2/R3 トンネルインタフェースの設定

R2、R3はスポークルータです。NHRP Phase1ではスポークルータではポイントツーポイントGREトンネルインタフェースを利用します。

R2 トンネルインタフェースの設定

interface Tunnel0 ip address 192.168.100.2 255.255.255.0 tunnel source FastEthernet0/0 tunnel destination 100.0.0.1 tunnel key 123

R3 トンネルインタフェースの設定

interface Tunnel0 ip address 192.168.100.3 255.255.255.0 tunnel source FastEthernet0/0 tunnel destination 100.0.0.1 tunnel key 123

Step3: R1 NHRP Phase1の設定

R1をNHSとして設定します。マルチキャストパケットをダイナミックにマッピングできるようにし、network-idと認証の設定を行います。

R1 NHRP Phase1

interface Tunnel0 ip nhrp authentication cisco ip nhrp map multicast dynamic ip nhrp network-id 123

Step4: R2/R3 NHRP Phase1の設定

R2、R3をNHCとして設定します。ip nhrp nhsコマンドでNHSであるR1のオーバーレイアドレスを指定します。また、ip nhrp mapコマンドでR1のアンダーレイアドレスとオーバーレイアドレスのマッピングをスタティックに指定します。そして、ip nhrp map multicastコマンドでマルチキャストパケットをR1宛てにカプセル化できるようにします。

R1と共通したnetwork-idと認証の設定も必要です。

R2 NHRP Phase1

interface Tunnel0 ip nhrp authentication cisco ip nhrp map 192.168.100.1 100.0.0.1 ip nhrp network-id 123 ip nhrp nhs 192.168.100.1 ip nhrp map multicast 100.0.0.1

R3 NHRP Phase1

interface Tunnel0 ip nhrp authentication cisco ip nhrp map 192.168.100.1 100.0.0.1 ip nhrp network-id 123 ip nhrp nhs 192.168.100.1 ip nhrp map multicast 100.0.0.1

Step5: NHRPキャッシュの確認

NHSであるR1でshow ip nhrpコマンドによって、スポークルータのオーバレイアドレス(トンネルIPアドレス)とアンダーレイアドレス(物理インタフェースのIPアドレス)のマッピングを確認します。

R1 show ip nhrp

R1#show ip nhrp 192.168.100.2/32 via 192.168.100.2, Tunnel0 created 00:03:21, expire 01:57:51 Type: dynamic, Flags: unique registered NBMA address: 100.0.0.2 192.168.100.3/32 via 192.168.100.3, Tunnel0 created 00:01:49, expire 01:58:11 Type: dynamic, Flags: unique registered NBMA address: 100.0.0.3

「NBMA Address」がアンダーレイのIPアドレス、すなわち、物理インタフェースのIPアドレスです。

Step6: トンネルインタフェースの通信確認

R1-R2間、R1-R3間のトンネルインタフェースの通信を確認します。

R1 トンネルインタフェースの通信

R1#ping 192.168.100.2 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 192.168.100.2, timeout is 2 seconds: !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 24/36/60 ms R1#ping 192.168.100.3 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 192.168.100.3, timeout is 2 seconds: !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 28/30/32 ms

Step7: EIGRPの設定

トンネルの通信ができるだけではダメです。トンネルを経由して各ルータの背後のネットワークへの通信ができなければいけません。そのために、トンネルインタフェース上でルーティングプロトコルを動作させます。

R1、R2、R3でEIGRP AS1の設定を行います。R1はTunnel0から集約ルート192.168.0.0/16をアドバタイズします。NHRP Phase1では、ハブ&スポークなので必ずR1を経由するようにします。

R1 EIGRPの設定

interface Tunnel0 ip summary-address eigrp 1 192.168.0.0 255.255.0.0 5 ! router eigrp 1 network 192.168.0.0 0.0.255.255 no auto-summary

R2 EIGRPの設定

router eigrp 1 network 192.168.0.0 0.0.255.255 no auto-summary

R3 EIGRPの設定

router eigrp 1 network 192.168.0.0 0.0.255.255 no auto-summary

Step8: EIGRPの確認

R1でshow ip eigrp neighborコマンドによってTunnelインタフェース上でEIGRPネイバーを確立していることを確認します。

R1 show ip eigrp neighbors

R1#show ip eigrp neighbors

IP-EIGRP neighbors for process 1

H Address Interface Hold Uptime SRTT RTO Q Seq

(sec) (ms) Cnt Num

1 192.168.100.3 Tu0 14 00:01:49 51 5000 0 3

0 192.168.100.2 Tu0 12 00:01:52 56 5000 0 4

Step9: ルーティングテーブルと通信の確認

各ルータのルーティングテーブルを確認します。そして、R2-R3間の通信は、ハブルータのR1を経由していることを確認します。

R1 show ip route

R1#show ip route

Codes: C - connected, S - static, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2

i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2

ia - IS-IS inter area, * - candidate default, U - per-user static route

o - ODR, P - periodic downloaded static route

Gateway of last resort is not set

100.0.0.0/24 is subnetted, 1 subnets

C 100.0.0.0 is directly connected, FastEthernet0/0

C 192.168.1.0/24 is directly connected, FastEthernet0/1

D 192.168.2.0/24 [90/297270016] via 192.168.100.2, 00:03:12, Tunnel0

C 192.168.100.0/24 is directly connected, Tunnel0

D 192.168.3.0/24 [90/297270016] via 192.168.100.3, 00:03:08, Tunnel0

D 192.168.0.0/16 is a summary, 00:03:14, Null0

R2 show ip route

R2#show ip route

Codes: C - connected, S - static, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2

i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2

ia - IS-IS inter area, * - candidate default, U - per-user static route

o - ODR, P - periodic downloaded static route

Gateway of last resort is not set

100.0.0.0/24 is subnetted, 1 subnets

C 100.0.0.0 is directly connected, FastEthernet0/0

C 192.168.2.0/24 is directly connected, FastEthernet0/1

C 192.168.100.0/24 is directly connected, Tunnel0

D 192.168.0.0/16 [90/297270016] via 192.168.100.1, 00:03:44, Tunnel0

R3 show ip route

R3#show ip route

Codes: C - connected, S - static, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2

i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2

ia - IS-IS inter area, * - candidate default, U - per-user static route

o - ODR, P - periodic downloaded static route

Gateway of last resort is not set

100.0.0.0/24 is subnetted, 1 subnets

C 100.0.0.0 is directly connected, FastEthernet0/0

C 192.168.100.0/24 is directly connected, Tunnel0

C 192.168.3.0/24 is directly connected, FastEthernet0/1

D 192.168.0.0/16 [90/297270016] via 192.168.100.1, 00:04:05, Tunnel0

R2 traceroute

R2#traceroute 192.168.3.3 source 192.168.2.2 Type escape sequence to abort. Tracing the route to 192.168.3.3 1 192.168.100.1 16 msec 48 msec 28 msec 2 192.168.100.3 40 msec * 36 msec

NHRP Phase1では、ルーティングテーブルでの認識はR1を中心としたハブ&スポーク構成です。そして、パケットの転送もハブ&スポークです。

Step10: IPSecの設定

NHRPの設定ができれば、あとはトンネルインタフェースのIPパケットをIPSecで暗号化するだけです。R1、R2、R3でTunnelインタフェース経由のパケットをIPSecで暗号化するための設定を行います。すべてのルータで設定コマンドは共通です。

R1/R2/R3 IPSecの設定

crypto isakmp policy 1 encr 3des authentication pre-share group 2 crypto isakmp key cisco address 0.0.0.0 0.0.0.0 ! crypto ipsec transform-set IPSEC esp-3des esp-sha-hmac mode transport ! crypto ipsec profile DMVPN set transform-set IPSEC ! interface Tunnel0 tunnel protection ipsec profile DMVPN

Step11: IPSecの確認

ハブルータのR1との間でIKE SA及びIPSec SAが確立されていることを確認します。

R1 show crypto isakmpsa/show crypto ipsec sa

R1#show crypto isakmp sa

IPv4 Crypto ISAKMP SA

dst src state conn-id slot status

100.0.0.1 100.0.0.2 QM_IDLE 1001 0 ACTIVE

100.0.0.1 100.0.0.3 QM_IDLE 1002 0 ACTIVE

IPv6 Crypto ISAKMP SA

R1#show crypto ipsec sa

interface: Tunnel0

Crypto map tag: Tunnel0-head-0, local addr 100.0.0.1

protected vrf: (none)

local ident (addr/mask/prot/port): (100.0.0.1/255.255.255.255/47/0)

remote ident (addr/mask/prot/port): (100.0.0.2/255.255.255.255/47/0)

current_peer 100.0.0.2 port 500

PERMIT, flags={origin_is_acl,}

#pkts encaps: 35, #pkts encrypt: 35, #pkts digest: 35

#pkts decaps: 30, #pkts decrypt: 30, #pkts verify: 30

#pkts compressed: 0, #pkts decompressed: 0

#pkts not compressed: 0, #pkts compr. failed: 0

#pkts not decompressed: 0, #pkts decompress failed: 0

#send errors 13, #recv errors 0

local crypto endpt.: 100.0.0.1, remote crypto endpt.: 100.0.0.2

path mtu 1500, ip mtu 1500, ip mtu idb FastEthernet0/0

current outbound spi: 0x8BC410ED(2344882413)

inbound esp sas:

spi: 0x4BEE097D(1273891197)

transform: esp-3des esp-sha-hmac ,

in use settings ={Transport, }

conn id: 1, flow_id: SW:1, crypto map: Tunnel0-head-0

sa timing: remaining key lifetime (k/sec): (4424336/3486)

IV size: 8 bytes

replay detection support: Y

Status: ACTIVE

inbound ah sas:

inbound pcp sas:

outbound esp sas:

spi: 0x8BC410ED(2344882413)

transform: esp-3des esp-sha-hmac ,

in use settings ={Transport, }

conn id: 2, flow_id: SW:2, crypto map: Tunnel0-head-0

sa timing: remaining key lifetime (k/sec): (4424335/3486)

IV size: 8 bytes

replay detection support: Y

Status: ACTIVE

outbound ah sas:

outbound pcp sas:

protected vrf: (none)

local ident (addr/mask/prot/port): (100.0.0.1/255.255.255.255/47/0)

remote ident (addr/mask/prot/port): (100.0.0.3/255.255.255.255/47/0)

current_peer 100.0.0.3 port 500

PERMIT, flags={origin_is_acl,}

#pkts encaps: 30, #pkts encrypt: 30, #pkts digest: 30

#pkts decaps: 29, #pkts decrypt: 29, #pkts verify: 29

#pkts compressed: 0, #pkts decompressed: 0

#pkts not compressed: 0, #pkts compr. failed: 0

#pkts not decompressed: 0, #pkts decompress failed: 0

#send errors 17, #recv errors 0

local crypto endpt.: 100.0.0.1, remote crypto endpt.: 100.0.0.3

path mtu 1500, ip mtu 1500, ip mtu idb FastEthernet0/0

current outbound spi: 0x1B43DFA9(457433001)

inbound esp sas:

spi: 0x9398B73B(2476259131)

transform: esp-3des esp-sha-hmac ,

in use settings ={Transport, }

conn id: 3, flow_id: SW:3, crypto map: Tunnel0-head-0

sa timing: remaining key lifetime (k/sec): (4493969/3490)

IV size: 8 bytes

replay detection support: Y

Status: ACTIVE

inbound ah sas:

inbound pcp sas:

outbound esp sas:

spi: 0x1B43DFA9(457433001)

transform: esp-3des esp-sha-hmac ,

in use settings ={Transport, }

conn id: 4, flow_id: SW:4, crypto map: Tunnel0-head-0

sa timing: remaining key lifetime (k/sec): (4493969/3490)

IV size: 8 bytes

replay detection support: Y

Status: ACTIVE

outbound ah sas:

outbound pcp sas:

最終的な設定ファイル

ここまでの設定がすべて完了したR1/R2/R3の設定ファイルです。

R1 Completed Configuration

! ! ! version 12.4 service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname R1 ! boot-start-marker boot-end-marker ! ! no aaa new-model memory-size iomem 5 ip cef ! ! ! ! no ip domain lookup ip domain name lab.local ! multilink bundle-name authenticated ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! archive log config hidekeys ! ! crypto isakmp policy 1 encr 3des authentication pre-share group 2 crypto isakmp key cisco address 0.0.0.0 0.0.0.0 ! ! crypto ipsec transform-set IPSEC esp-3des esp-sha-hmac mode transport ! crypto ipsec profile DMVPN set transform-set IPSEC ! ! ! ! ! ! ! ! interface Tunnel0 ip address 192.168.100.1 255.255.255.0 no ip redirects ip nhrp authentication cisco ip nhrp map multicast dynamic ip nhrp network-id 123 ip summary-address eigrp 1 192.168.0.0 255.255.0.0 5 tunnel source FastEthernet0/0 tunnel mode gre multipoint tunnel key 123 tunnel protection ipsec profile DMVPN ! interface FastEthernet0/0 ip address 100.0.0.1 255.255.255.0 duplex auto speed auto ! interface FastEthernet1/0 ip address 192.168.1.1 255.255.255.0 duplex auto speed auto ! router eigrp 1 network 192.168.0.0 0.0.255.255 no auto-summary ! ip forward-protocol nd ! ! no ip http server no ip http secure-server ! ! ! ! ! ! ! control-plane ! ! ! ! ! ! ! ! ! ! line con 0 exec-timeout 0 0 privilege level 15 logging synchronous line aux 0 exec-timeout 0 0 privilege level 15 logging synchronous line vty 0 4 login ! ! end

R2 Completed Configuration

! ! ! ! version 12.4 service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname R2 ! boot-start-marker boot-end-marker ! ! no aaa new-model memory-size iomem 5 ip cef ! ! ! ! no ip domain lookup ip domain name lab.local ! multilink bundle-name authenticated ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! archive log config hidekeys ! ! crypto isakmp policy 1 encr 3des authentication pre-share group 2 crypto isakmp key cisco address 0.0.0.0 0.0.0.0 ! ! crypto ipsec transform-set IPSEC esp-3des esp-sha-hmac mode transport ! crypto ipsec profile DMVPN set transform-set IPSEC ! ! ! ! ! ! ! ! interface Tunnel0 ip address 192.168.100.2 255.255.255.0 ip nhrp authentication cisco ip nhrp map multicast 100.0.0.1 ip nhrp map 192.168.100.1 100.0.0.1 ip nhrp network-id 123 ip nhrp nhs 192.168.100.1 tunnel source FastEthernet0/0 tunnel destination 100.0.0.1 tunnel key 123 tunnel protection ipsec profile DMVPN ! interface FastEthernet0/0 ip address 100.0.0.2 255.255.255.0 duplex auto speed auto ! interface FastEthernet1/0 ip address 192.168.2.2 255.255.255.0 duplex auto speed auto ! router eigrp 1 network 192.168.0.0 0.0.255.255 no auto-summary ! ip forward-protocol nd ! ! no ip http server no ip http secure-server ! ! ! ! ! ! ! control-plane ! ! ! ! ! ! ! ! ! ! line con 0 exec-timeout 0 0 privilege level 15 logging synchronous line aux 0 exec-timeout 0 0 privilege level 15 logging synchronous line vty 0 4 login ! ! end

R1 Completed Configuration

! ! ! ! version 12.4 service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname R3 ! boot-start-marker boot-end-marker ! ! no aaa new-model memory-size iomem 5 ip cef ! ! ! ! no ip domain lookup ip domain name lab.local ! multilink bundle-name authenticated ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! ! archive log config hidekeys ! ! crypto isakmp policy 1 encr 3des authentication pre-share group 2 crypto isakmp key cisco address 0.0.0.0 0.0.0.0 ! ! crypto ipsec transform-set IPSEC esp-3des esp-sha-hmac mode transport ! crypto ipsec profile DMVPN set transform-set IPSEC ! ! ! ! ! ! ! ! interface Tunnel0 ip address 192.168.100.3 255.255.255.0 ip nhrp authentication cisco ip nhrp map multicast 100.0.0.1 ip nhrp map 192.168.100.1 100.0.0.1 ip nhrp network-id 123 ip nhrp nhs 192.168.100.1 tunnel source FastEthernet0/0 tunnel destination 100.0.0.1 tunnel key 123 tunnel protection ipsec profile DMVPN ! interface FastEthernet0/0 ip address 100.0.0.3 255.255.255.0 duplex auto speed auto ! interface FastEthernet1/0 ip address 192.168.3.3 255.255.255.0 duplex auto speed auto ! router eigrp 1 network 192.168.0.0 0.0.255.255 no auto-summary ! ip forward-protocol nd ! ! no ip http server no ip http secure-server ! ! ! ! ! ! ! control-plane ! ! ! ! ! ! ! ! ! ! line con 0 exec-timeout 0 0 privilege level 15 logging synchronous line aux 0 exec-timeout 0 0 privilege level 15 logging synchronous line vty 0 4 login ! ! end

インターネットVPN

- インターネットVPNの概要

- インターネットへの接続形態

- VPNサービスとは?

- NordVPN ~セキュアなVPNサービスを手軽に利用しよう~

- IPSecの概要

- IKE ~SAの生成と管理~

- IPSec サイト間VPNの動作

- IPSec サイト間VPNの設定 ~crypto mapによる設定~

- IPSec サイト間VPNの設定例

- [演習]サイトツーサイトIPSec-VPN(crypto map)

- [演習]サイトツーサイトIPSec-VPN(VTI)

- [演習]サイトツーサイトIPSec-VPN(VTI) トラブルシューティング

- IPSec 設定ミスの切り分けと修正 Part1

- IPSec 設定ミスの切り分けと修正 Part2

- IPSec 設定ミスの切り分けと修正 Part3

- DMVPNの設定例

- DMVPN設定演習[Cisco] NHRP Phase1

- DMVPN設定演習[Cisco] NHRP Phase2

- DMVPN設定演習[Cisco] NHRP Phase3

- SSL-VPNの実現方式

- SSL-VPN(クライアントレス)の設定例 (Cisco)