Table of Contents

OSPFネイバー認証の落とし穴 バーチャルリンク

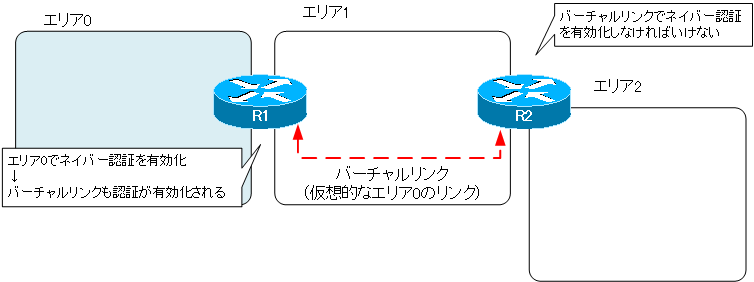

バーチャルリンクが存在するときにエリア0でネイバー認証を有効化する場合、十分に気をつけなくてはいけません。バーチャルリンクは仮想的なエリア0のリンクです。エリア0でネイバー認証を有効化すると、バーチャルリンクでもネイバー認証が有効になります。そのため、エリア0に物理的に接続していないバーチャルリンクのエンドポイントのルータでもネイバー認証を有効にしなければいけません。

バーチャルリンクとネイバー認証 設定例

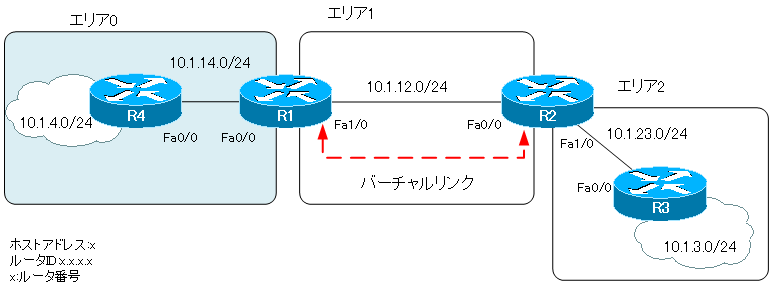

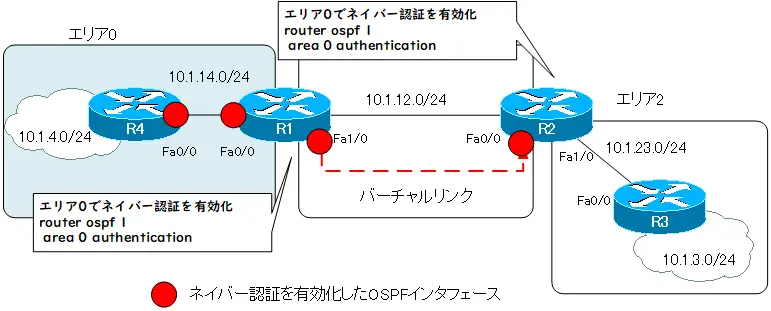

以下のネットワーク構成で、バーチャルリンクとネイバー認証について考えます。

設定ファイルダウンロード

関連記事

CiscoルータでのOSPFネイバー認証の設定コマンドについて、以下の記事で詳しく解説しています。

ネイバー認証を有効化する前

R1-R2間でバーチャルリンクを設定して、エリア2がバックボーンエリアに仮想的に隣接するようにしています。

R1

router ospf 1 router-id 1.1.1.1 area 1 virtual-link 2.2.2.2

R2

router ospf 1 router-id 2.2.2.2 area 1 virtual-link 1.1.1.1

show ip ospf virtual-linksコマンドを見ると、バーチャルリンクが正常に確立していることがよくわかります。

R1#show ip ospf virtual-links

Virtual Link OSPF_VL0 to router 2.2.2.2 is up

Run as demand circuit

DoNotAge LSA allowed.

Transit area 1, via interface FastEthernet1/0, Cost of using 1

Transmit Delay is 1 sec, State POINT_TO_POINT,

Timer intervals configured, Hello 10, Dead 40, Wait 40, Retransmit 5

Hello due in 00:00:02

Adjacency State FULL (Hello suppressed)

Index 1/2, retransmission queue length 0, number of retransmission 1

First 0x0(0)/0x0(0) Next 0x0(0)/0x0(0)

Last retransmission scan length is 1, maximum is 1

Last retransmission scan time is 0 msec, maximum is 0 msec

バーチャルリンクが正常に確立できているので、エリア0の10.1.4.0/24とエリア2の10.1.3.0/24間の通信が可能です。

R4#show ip route ospf

10.0.0.0/24 is subnetted, 5 subnets

O IA 10.1.12.0 [110/2] via 10.1.14.1, 00:09:00, FastEthernet0/0

O IA 10.1.3.0 [110/4] via 10.1.14.1, 00:09:00, FastEthernet0/0

O IA 10.1.23.0 [110/3] via 10.1.14.1, 00:09:00, FastEthernet0/0

R4#ping 10.1.3.3 source 10.1.4.4

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 10.1.3.3, timeout is 2 seconds:

Packet sent with a source address of 10.1.4.4

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 60/88/112 ms----

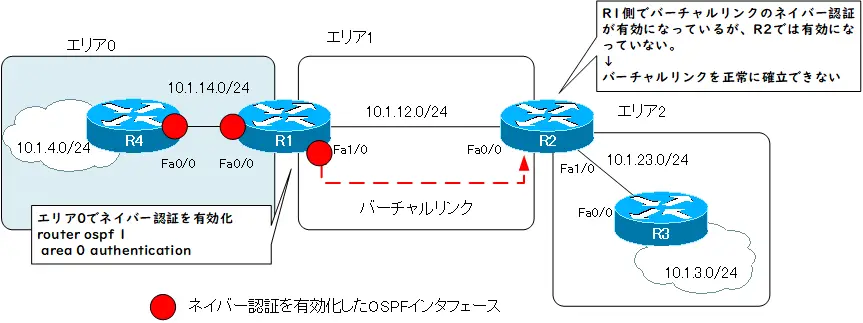

エリア0でネイバー認証を有効化

エリア0のR1とR4でネイバー認証を有効化します。設定を簡素化するために、平文パスワード認証を有効にして、パスワードは「cisco」とします。

R1/R4

interface FastEthernet0/0 ip ospf authentication-key cisco ! router ospf 1 area 0 authentication

ネイバー認証を有効化したあと、R1でshow ip ospf virtual-linksコマンドを確認します。

R1

R1#show ip ospf virtual-links

Virtual Link OSPF_VL0 to router 2.2.2.2 is up

Run as demand circuit

DoNotAge LSA allowed.

Transit area 1, via interface FastEthernet1/0, Cost of using 1

Transmit Delay is 1 sec, State POINT_TO_POINT,

Timer intervals configured, Hello 10, Dead 40, Wait 40, Retransmit 5

Hello due in 00:00:04

Simple password authentication enabled

バーチャルリンクの仮想的なインタフェースのOSPF_VL0はup/upですが、バーチャルリンク上でアジャセンシーを確立できていません。また、OSPF_VL0で平文パスワードの認証が有効化されていることがわかります。冒頭で述べたように、エリア0でネイバー認証を有効化すると、バーチャルリンク上でも認証が有効になります。

また、バーチャルリンクのR1の対向になるR2でもshow ip ospf virtual-linksコマンドを確認します。

R2

R2#show ip ospf virtual-links

Virtual Link OSPF_VL0 to router 1.1.1.1 is up

Run as demand circuit

DoNotAge LSA allowed.

Transit area 1, via interface FastEthernet0/0, Cost of using 1

Transmit Delay is 1 sec, State POINT_TO_POINT,

Timer intervals configured, Hello 10, Dead 40, Wait 40, Retransmit 5

Hello due in 00:00:00

R2のOSPF_VL0ではネイバー認証が有効化されていません。R1とR2のバーチャルリンク上でのネイバー認証の設定が一致していないため、アジャセンシーを確立できずにバーチャルリンクが機能していません。そのため、エリア0とエリア2間の通信ができません。

R4

R4#show ip route ospf

10.0.0.0/24 is subnetted, 3 subnets

O IA 10.1.12.0 [110/2] via 10.1.14.1, 00:06:03, FastEthernet0/0

R4#ping 10.1.3.3 source 10.1.4.4

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 10.1.3.3, timeout is 2 seconds:

Packet sent with a source address of 10.1.4.4

.....

Success rate is 0 percent (0/5)

エリア0でネイバー認証を有効化したら、エリア0に物理的に接続していないバーチャルリンクのエンドポイントルータでも認証を有効にしないといけません。

バーチャルリンク上でネイバー認証を有効化

エリア0に物理的に接続していないバーチャルリンクのエンドポイントになるR2でネイバー認証を有効化します。認証パスワードは「cisco」とします。認証パスワードの設定は、R1でも行います。

R1

router ospf 1 area 1 virtual-link 2.2.2.2 authentication-key cisco

R2

router ospf 1 area 0 authentication area 1 virtual-link 1.1.1.1 authentication-key cisco

バーチャルリンク上でのネイバー認証を正しく設定できれば、show ip ospf virtual-linksコマンドは以下のようになります。

R1

R1#show ip ospf virtual-links

Virtual Link OSPF_VL0 to router 2.2.2.2 is up

Run as demand circuit

DoNotAge LSA allowed.

Transit area 1, via interface FastEthernet1/0, Cost of using 1

Transmit Delay is 1 sec, State POINT_TO_POINT,

Timer intervals configured, Hello 10, Dead 40, Wait 40, Retransmit 5

Hello due in 00:00:01

Adjacency State FULL (Hello suppressed)

Index 1/2, retransmission queue length 0, number of retransmission 0

First 0x0(0)/0x0(0) Next 0x0(0)/0x0(0)

Last retransmission scan length is 0, maximum is 0

Last retransmission scan time is 0 msec, maximum is 0 msec

Simple password authentication enabled

R2

R2#show ip ospf virtual-links

Virtual Link OSPF_VL0 to router 1.1.1.1 is up

Run as demand circuit

DoNotAge LSA allowed.

Transit area 1, via interface FastEthernet0/0, Cost of using 1

Transmit Delay is 1 sec, State POINT_TO_POINT,

Timer intervals configured, Hello 10, Dead 40, Wait 40, Retransmit 5

Hello due in 00:00:02

Adjacency State FULL (Hello suppressed)

Index 1/2, retransmission queue length 0, number of retransmission 0

First 0x0(0)/0x0(0) Next 0x0(0)/0x0(0)

Last retransmission scan length is 0, maximum is 0

Last retransmission scan time is 0 msec, maximum is 0 msec

Simple password authentication enabled

バーチャルリンクが正常に確立できていると、エリア0とエリア2間の通信ができます。

R4#show ip route ospf

10.0.0.0/24 is subnetted, 5 subnets

O IA 10.1.12.0 [110/2] via 10.1.14.1, 00:09:00, FastEthernet0/0

O IA 10.1.3.0 [110/4] via 10.1.14.1, 00:09:00, FastEthernet0/0

O IA 10.1.23.0 [110/3] via 10.1.14.1, 00:09:00, FastEthernet0/0

R4#ping 10.1.3.3 source 10.1.4.4

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 10.1.3.3, timeout is 2 seconds:

Packet sent with a source address of 10.1.4.4

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 60/88/112 ms

OSPFの仕組み

- OSPFとは? 初心者にもわかりやすくOSPFの特徴を解説

- OSPFの処理の流れ

- OSPFルータID ~OSPFルータを識別~

- OSPFルータのルータIDが重複してしまったら?

- OSPF ネイバーとアジャセンシー

- OSPF DR/BDR

- イーサネット上のshow ip ospf neighborの見え方

- OSPFネットワークタイプ ~OSPFが有効なインタフェースの分類~

- OSPF LSDBの同期処理

- 大規模なOSPFネットワークの問題点

- OSPFエリア ~エリア内は詳しく、エリア外は概要だけ~

- OSPFルータの種類

- OSPF LSAの種類

- OSPF エリアの種類

- OSPFの基本的な設定と確認コマンド [Cisco]

- インタフェースでOSPFを有効化することの詳細

- OSPF ループバックインタフェースのアドバタイズ

- OSPF Hello/Deadインターバルの設定と確認コマンド

- OSPFコストの設定と確認

- OSPFルータプライオリティの設定と確認コマンド

- OSPFネイバー認証の設定 ~正規のルータとのみネイバーになる~

- バーチャルリンク上のネイバー認証

- OSPF スタブエリアの設定と確認[Cisco]

- OSPF スタブエリアの設定例 [Cisco]

- OSPFデフォルトルートの生成 ~default-information originateコマンド~

- OSPFデフォルトルートの生成 ~スタブエリア~

- OSPF バーチャルリンク ~仮想的なエリア0のポイントツーポイントリンク~

- OSPF バーチャルリンクの設定と確認 [Cisco]

- OSPF バーチャルリンクの設定例 [Cisco]

- OSPF 不連続バックボーンのVirtual-link設定例

- OSPFのルート集約と設定

- OSPFルート集約の設定例(Cisco)

- OSPF ルート種類による優先順位

- OSPFネイバーの状態がExstartでスタックする原因

- OSPFパケットの種類とOSPFヘッダフォーマット

- OSPF Helloパケット

- OSPF DD(Database Description)パケット

- OSPF LSR(Link State Request)パケット

- OSPF LSU(Link State Update)パケット

- OSPF LSAck(Link State Acknowledgement)パケット

- OSPF 再配送ルートの制限 ~redistribute maximum-prefixコマンド~

- OSPFでのディストリビュートリスト/プレフィクスリストの動作

- OSPFでのディストリビュートリストの設定例 Part1

- OSPFでのディストリビュートリストの設定例 Part2

- OSPFのLSAフィルタの概要 ~LSAタイプ3/タイプ5をフィルタ~

- LSAタイプ3のフィルタ設定例

- LSAタイプ5のフィルタ設定例

- 3階層モデルLANのOSPFルーティング

- 演習:実践的なOSPFルーティング Part1:OSPFの基本設定

- 演習:実践的なOSPFルーティング Part2:デフォルトルートの生成

- 演習:実践的なOSPFルーティング Part3:スタブエリア

- 演習:実践的なOSPFルーティング Part4:ルート集約

- 演習:実践的なOSPFルーティング Part5:トラブルシューティング

- OSPF 設定ミスの切り分けと修正 Part1

- OSPF 設定ミスの切り分けと修正 Part2

- OSPF 設定ミスの切り分けと修正 Part3

- OSPF 設定ミスの切り分けと修正 Part4

- OSPF 設定ミスの切り分けと修正 Part5

- OSPF 設定ミスの切り分けと修正 Part6

- Cisco OSPFv3 for IPv4の設定と確認コマンド

- Cisco OSPFv3 for IPv4の設定例

- OSPFv3の設定例 [Cisco]

- OSPFv3 ルート集約の設定例 [Cisco]